Einleitung

In den Annalen der technologischen Entwicklung stechen bestimmte Ereignisse nicht nur durch ihre Neuheit hervor, sondern auch durch ihre tiefgreifende Auswirkung auf die zukünftige Ausrichtung des Feldes. Die Entstehung des ersten Computervirus ist ein solches Ereignis. Diese Geschichte handelt nicht nur von der technischen Errungenschaft, ein sich selbst replizierendes Programm zu erstellen, sondern auch von der aufkommenden Erkenntnis der Verwundbarkeiten in der aufstrebenden digitalen Landschaft. Um die Ursprünge von Computerviren zu verstehen, muss man in die frühen Tage des Computings eintauchen, als Experimentieren weit verbreitet war und die Implikationen des Softwareverhaltens noch weitgehend unerforscht waren.

Frühe Tage des Computings

In den 1940er und 1950er Jahren waren Computer riesige Maschinen, die oft ganze Räume einnahmen. Diese frühen Computer wie ENIAC (Electronic Numerical Integrator and Computer) und UNIVAC (Universal Automatic Computer) waren die wegweisenden Giganten einer neuen technologischen Ära. Sie wurden hauptsächlich für wissenschaftliche Berechnungen, militärische Zwecke und die Datenverarbeitung für die Regierung und große Unternehmen genutzt. Das Programmieren dieser Maschinen war eine mühsame Aufgabe, die Lochkarten und ein tiefes Verständnis ihrer komplexen Hardware erforderte.

Bis in die 1960er Jahre waren Computer etwas zugänglicher geworden, wenn auch noch weit davon entfernt, allgegenwärtig zu sein. Das Konzept der gemeinsamen Nutzung von Computerressourcen begann mit der Einführung von Time-Sharing-Systemen Fuß zu fassen. Diese Systeme ermöglichten es mehreren Benutzern, auf einen einzigen Computer zuzugreifen und dessen Ressourcen effizient zu teilen. In dieser Zeit entstand auch das ARPANET, der Vorläufer des modernen Internets, das den Austausch von Informationen und Ideen über große Entfernungen hinweg erleichterte.

Theoretische Grundlagen: Selbstreproduzierende Automaten

Die Idee selbstreplizierender Programme geht der tatsächlichen Schaffung des ersten Computervirus voraus. John von Neumann, ein wegweisender Mathematiker und Informatiker, legte in den 1940er Jahren das theoretische Fundament für dieses Konzept. Von Neumanns Arbeit an zellulären Automaten und selbstreproduzierenden Maschinen war hauptsächlich theoretisch, bot jedoch einen Rahmen für das Verständnis, wie ein Programm sich selbst replizieren könnte.

Von Neumanns “universeller Konstruktor” war eine theoretische Maschine, die eine Kopie von sich selbst erstellen konnte, wenn sie die richtigen Anweisungen und Rohmaterialien hatte. Dieses Konzept war von biologischen Systemen inspiriert, bei denen Organismen durch Zellteilung replizieren. Seine Arbeit, obwohl abstrakt, deutete darauf hin, dass Software ähnliche selbstreplizierende Verhaltensweisen zeigen könnte, eine Vorstellung, die sich später in Form von Computerviren materialisieren sollte.

Der Creeper-Virus: Der Erste seiner Art

Der Titel des ersten Computervirus wird oft dem Creeper-Virus zugeschrieben, der Anfang der 1970er Jahre auftauchte. Creeper wurde von Bob Thomas, einem Programmierer bei BBN Technologies, einem Unternehmen, das stark an der Entwicklung des ARPANET beteiligt war, erstellt. Im Gegensatz zu den bösartigen Viren, die ihm folgen sollten, war Creeper eher ein experimentelles Programm, das die Fähigkeiten und Implikationen selbstreplizierender Codes erkunden sollte.

Creeper wurde für das Tenex-Betriebssystem geschrieben, das auf DEC PDP-10-Computern verwendet wurde. Der Virus bewegte sich von einem Computer zum anderen im ARPANET und zeigte eine einfache Nachricht auf dem Bildschirm an: “I’M THE CREEPER: CATCH ME IF YOU CAN.” Er war nicht dazu gedacht, Schaden zu verursachen oder Informationen zu stehlen; vielmehr war es ein exploratives Programmierexperiment. Dennoch legte Creeper den Grundstein für die Erkenntnis, dass Software sich selbst replizieren und über ein Netzwerk verbreiten könnte.

Um Creeper zu bekämpfen, entwickelte ein anderer Programmierer bei BBN Technologies, Ray Tomlinson, das Reaper-Programm. Reaper war dazu gedacht, Creeper-Instanzen aufzuspüren und zu löschen, was es zum ersten Antivirusprogramm machte. Dieses Zusammenspiel zwischen Creeper und Reaper bildete die Grundlage für den anhaltenden Kampf zwischen bösartiger Software und Abwehrmaßnahmen.

Die Evolution der Computerviren

Nach Creeper begann sich das Konzept selbstreplizierender Programme weiterzuentwickeln, was zur Entwicklung ausgeklügelterer und leider auch bösartigerer Viren führte. In den späten 1970er und frühen 1980er Jahren änderte sich die Computerlandschaft rapide. Personal Computer wurden immer häufiger und das Aufkommen von Bulletin-Board-Systemen (BBS) erleichterte den Austausch von Software unter Hobbyisten und Enthusiasten. In dieser Zeit entstanden mehrere frühe Viren und Würmer, die die Zukunft der Cybersicherheit beeinflussen sollten.

Der Rabbit-Virus

Einer der frühesten bekannten Viren nach Creeper war der Rabbit-Virus, auch als Wabbit-Virus bekannt, der Mitte der 1970er Jahre auftauchte. Im Gegensatz zu Creeper war Rabbit mit einer destruktiveren Absicht konzipiert. Er replizierte sich schnell auf dem infizierten System, verbrauchte Systemressourcen und führte letztendlich zum Absturz des Computers. Rabbit zeigte das Potenzial selbstreplizierender Programme, realen Schaden anzurichten, und verdeutlichte die Notwendigkeit robuster Sicherheitsmaßnahmen in Computerumgebungen.

Der Morris-Wurm

Der Morris-Wurm, der 1988 von Robert Tappan Morris freigesetzt wurde, war ein weiterer bedeutender Meilenstein in der Geschichte der Computerviren. Im Gegensatz zu Creeper, der auf das ARPANET beschränkt war, verbreitete sich der Morris-Wurm über das aufstrebende Internet und infizierte etwa 10 % der damals mit dem Netzwerk verbundenen Computer. Der Wurm nutzte Schwachstellen in Unix-basierten Systemen aus und hatte weitreichende Auswirkungen, verursachte weit verbreitete Störungen und machte die kritische Bedeutung der Cybersicherheit deutlich.

Die Auswirkungen des Morris-Wurms waren tiefgreifend und führten zur Gründung des Computer Emergency Response Teams (CERT) durch die Defense Advanced Research Projects Agency (DARPA). Dies war ein entscheidender Moment in der Geschichte der Cybersicherheit, da er den Beginn organisierter Bemühungen markierte, auf Computerviren und andere bösartige Software zu reagieren und deren Auswirkungen zu mildern.

Die Motivationen hinter Viren

Das Verständnis der Motivationen hinter der Erstellung von Computerviren ist entscheidend, um ihre Entwicklung und Auswirkungen zu verstehen. Während die frühen Viren wie Creeper und Rabbit oft als Experimente oder Streiche geschaffen wurden, haben sich die Motivationen hinter der Virenerstellung im Laufe der Zeit diversifiziert. Moderne Viren können von einer Vielzahl von Faktoren angetrieben werden, darunter finanzieller Gewinn, politischer Aktivismus, Spionage und purer Böswilligkeit.

Experimentieren und Neugier

Die Ersteller früher Viren wurden oft von Neugier und dem Wunsch angetrieben, die Fähigkeiten von Software und Hardware zu erforschen. Der Creeper-Virus von Bob Thomas war beispielsweise ein exploratives Programmierexperiment, das darauf abzielte, das Konzept selbstreplizierender Codes zu testen. Ebenso waren viele frühe Virenersteller Hobbyisten und Enthusiasten, die von den Möglichkeiten der Computer fasziniert waren und die Grenzen des Möglichen ausloten wollten.

Finanzieller Gewinn

Mit dem Wachstum des Internets und der digitalen Wirtschaft ist finanzieller Gewinn zu einem Hauptmotivator für Virenersteller geworden. Moderne Viren zielen oft darauf ab, sensible Informationen wie Kreditkartennummern und Anmeldeinformationen zu stehlen, die auf dem Schwarzmarkt verkauft werden können. Ransomware, eine Art von Malware, die die Dateien eines Opfers verschlüsselt und Lösegeld für deren Freigabe verlangt, ist zu einer besonders lukrativen und weit verbreiteten Bedrohung geworden.

Politische und ideologische Motive

Einige Viren werden aus politischen oder ideologischen Motiven heraus erstellt. Diese Viren, oft als Hacktivist-Tools bezeichnet, sollen eine bestimmte Sache fördern oder die Operationen von Organisationen und Regierungen stören. Zum Beispiel war der Stuxnet-Wurm, der 2010 entdeckt wurde, ein hochkomplexes Stück Malware, das auf die nuklearen Einrichtungen des Iran abzielte. Es wird allgemein angenommen, dass er von staatlich geförderten Akteuren mit dem Ziel geschaffen wurde, das Nuklearprogramm des Iran zu behindern.

Spionage und Cyberkrieg

Im Bereich der internationalen Beziehungen sind Viren und andere Formen von Malware zu Werkzeugen der Spionage und des Cyberkriegs geworden. Staatlich geförderte Akteure entwickeln ausgeklügelte Malware, um die Netzwerke rivalisierender Nationen zu infiltrieren, sensible Informationen zu stehlen und kritische Infrastrukturen zu stören. Der Aufstieg des Cyberkriegs hat eine neue Dimension in globale Konflikte gebracht, da Nationen zunehmend die strategische Bedeutung der Cybersicherheit erkennen.

Der anhaltende Kampf: Abwehr und Minderung

Die Schaffung des ersten Computervirus markierte den Beginn eines anhaltenden Kampfes zwischen bösartiger Software und den Abwehrmaßnahmen, die zu deren Schutz entwickelt wurden. Dieser Kampf hat sich im Laufe der Jahrzehnte erheblich weiterentwickelt, wobei sich sowohl Angreifer als auch Verteidiger ständig an neue Technologien und Taktiken an

passen.

Antivirus-Software

Im Gefolge früher Viren wie Creeper und Rabbit wurde die Entwicklung von Antivirus-Software zu einem entscheidenden Aspekt der Computersicherheit. Antivirus-Programme sollen bösartige Software auf infizierten Systemen erkennen, unter Quarantäne stellen und entfernen. Im Laufe der Zeit sind diese Programme immer ausgeklügelter geworden und nutzen fortschrittliche Techniken wie heuristische Analysen und maschinelles Lernen, um neue Bedrohungen zu identifizieren und zu mindern.

Firewalls und Intrusion-Detection-Systeme

Neben Antivirus-Software wurden weitere Abwehrmaßnahmen entwickelt, um Computersysteme und Netzwerke zu schützen. Firewalls fungieren als Barrieren zwischen vertrauenswürdigen und nicht vertrauenswürdigen Netzwerken, kontrollieren den Datenfluss und verhindern unbefugten Zugriff. Intrusion-Detection-Systeme (IDS) überwachen den Netzwerkverkehr auf Anzeichen verdächtiger Aktivitäten und alarmieren Administratoren bei potenziellen Bedrohungen.

Sicherheitsbest Practices

Mit der Entwicklung der Bedrohungslandschaft haben sich auch die Best Practices zur Sicherung von Computersystemen und Netzwerken weiterentwickelt. Organisationen und Einzelpersonen wird geraten, eine Reihe von Sicherheitsmaßnahmen zu implementieren, einschließlich regelmäßiger Software-Updates, starker Passwörter, Verschlüsselung und Benutzeraufklärung. Durch die Annahme eines proaktiven Ansatzes zur Cybersicherheit ist es möglich, die Risiken durch Viren und andere Formen von Malware zu mindern.

Schlussfolgerung

Die Erfindung des ersten Computervirus, Creeper, war ein bedeutender Moment in der Geschichte des Computings. Was als experimentelles Programm zur Erprobung des Konzepts selbstreplizierender Codes begann, hat sich zu einem komplexen und sich ständig verändernden Kampf zwischen bösartiger Software und den Abwehrmaßnahmen entwickelt, die zu ihrem Schutz entwickelt wurden. Im Laufe der Jahrzehnte sind Computerviren immer ausgeklügelter geworden, angetrieben von einer Vielzahl von Motivationen, die von Neugier und Experimentieren bis hin zu finanziellem Gewinn, politischem Aktivismus und Cyberkrieg reichen.

Die Geschichte des ersten Computervirus dient als Erinnerung an die doppelschneidige Natur des technologischen Fortschritts. Während die digitale Revolution beispiellose Chancen und Fortschritte gebracht hat, hat sie auch Verwundbarkeiten offengelegt, die für böswillige Zwecke ausgenutzt werden können. Während wir uns weiterhin im digitalen Zeitalter bewegen, wird der anhaltende Kampf zwischen Angreifern und Verteidigern ein prägender Aspekt unserer technologischen Landschaft bleiben und die Zukunft der Cybersicherheit und der gesamten Computerwelt gestalten.

5.0 out of 5

- Kompatibel mit Windows, Mac, Android, iOS

- VPN inklusive

- 24/7 Kundenbetreuung

- 30 Tage gratis testen

Pandas Antivirus bietet erstklassigen Schutz beim Suchen im Internet, Download von Dateien und bei fast allem anderen. Pandas Security schneidet in Tests häufig besser ab als die Konkurrenz. Die Software läuft dabei ständig im Hintergrund. Manche Nutzer haben geäußert, dass dies einen negativen Einfluss auf die Leistung des Systems haben kann.

Seite Besuchen

4.5 out of 5

- Kompatibel mit allen gängigen Betriebssystemen

- 100 % garantierte Virenentfernung

- 30 Tage Geld zurück-Richtlinie

- Automatische Software-Updates

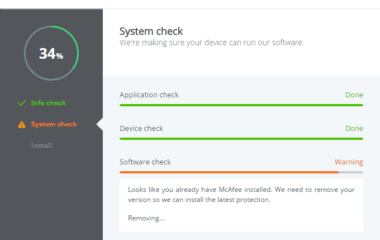

McAfee Antivirus ist auch als eine der am einfachsten zu verwendenden Antivirenlösungen bekannt und eignet sich daher auch für Benutzer, die nicht besonders gut mit Computern umgehen können. Alle Funktionen sind aktiviert und für Benutzer vorkonfiguriert, um die Verwendung für Anfänger zu vereinfachen. Die Software wird mit Kindersicherung, Firewall-Schutz, geplanten Scans und vielem mehr geliefert, damit Benutzer ihre Systeme sichern können.

Seite Besuchen

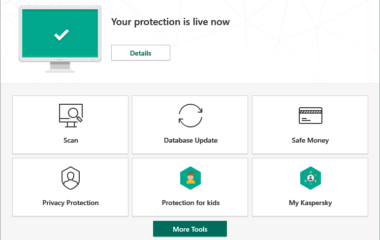

4.5 out of 5

- 24/7-Support

- 100 % perfekte Erkennungsrate

- Echtzeit-Schutz

- Malware-Scan auf Abruf

Laut Cybersicherheits-Statistiken werden jeden Tag über 2.200 Computer gehackt. Das bedeutet, dass jedes Jahr mehr als 800.000 Personen gehackt werden. Die einzige Möglichkeit, wie Sie Ihren Computer vor Cyberangriffen schützen können, ist die Nutzung einer sicheren Antiviren-Software.

Seite Besuchen

4.0 out of 5

- Bietet 24/7 Tech-Support

- Scannt Profile in sozialen Netzwerken

- Mit Cloud-Integration

- Online-Identitätsschutz

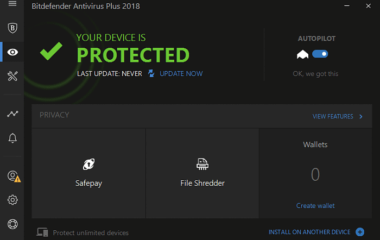

Heute bieten wir Ihnen einen umfassenden Guide zu den Features von Bitdefender. Wenn Ihnen Cybersicherheit am Herzen liegt, sollten Sie dringend weiterlesen. Sie werden sehen, dass Bitdefender eine ausgezeichnete Lösung ist, wenn Sie nach einem Antivirus für alle Ihre Geräte suchen.

Seite Besuchen